Мне на почту прилетели два письма от GitHub. Первое в духе “пора включить 2FA, иначе через N дней доступ ограничим”. Второе уже после включения: “скачай recovery codes, иначе однажды будешь смотреть на свой аккаунт как на закрытую дверь без ключа”.

Если коротко, GitHub начал жёстче закручивать гайки тем, кто контрибьютит код. Логика понятная: чем меньше аккаунтов без 2FA, тем меньше шансов, что кто-то уведёт доступ и протащит мусор в репозиторий или в цепочку поставки. И да, это надо было сделать давно. Но когда тебя отдельно помечают как “contribute code” и ставят дедлайн, откладывать уже глупо.

В этой статье собрал простой план: что именно включать, где лежат recovery codes, как не сделать себе боль через неделю, и как проверить, что 2FA реально работает.

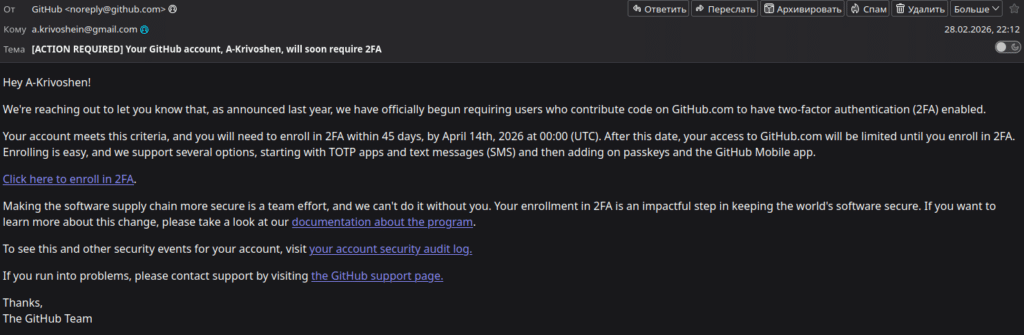

Что именно прислал GitHub и что будет, если проигнорировать

По смыслу письмо такое: твой аккаунт подпадает под требование 2FA, у тебя есть срок (в письме он указан явно), после дедлайна доступ к GitHub.com будет ограничен, пока не включишь двухфакторку.

Это не “рекомендация”. Это “включи, иначе потом будешь решать задачу в режиме пожарной тревоги”. Поэтому правильный сценарий простой: включил 2FA, сразу сохранил recovery codes, добавил запасной фактор, проверил вход.

Где включается 2FA в GitHub

Включается это в настройках аккаунта. Самый прямой путь такой:

https://github.com/settings/security

И дальше раздел про двухфакторную аутентификацию. Если упростить, GitHub обычно предлагает несколько вариантов: приложение-аутентификатор (TOTP), SMS (как запасной вариант), пасскеи (если используешь), и GitHub Mobile как дополнительный фактор.

Что я советую включить, чтобы не словить “сам себя заблокировал”

Если по-человечески, то цель не “включить 2FA”, а “включить 2FA и не потерять аккаунт при первом же косяке с телефоном”. Поэтому делай так:

- Основной фактор: приложение-аутентификатор (TOTP). Это самый стабильный вариант.

- Запасной фактор: хотя бы ещё один. Часто это SMS или passkey. Смысл один: чтобы был второй шанс, если приложение умерло или телефон потерялся.

- Recovery codes: обязательно сохранить. Это твой аварийный вход, когда всё остальное сломалось.

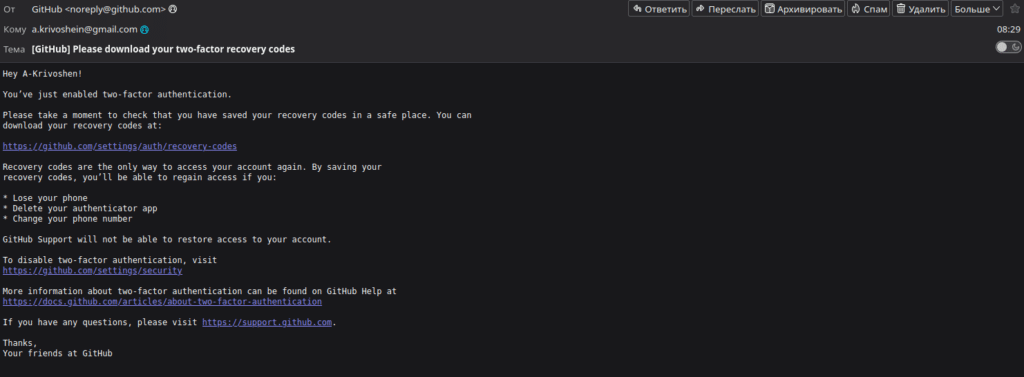

Recovery codes: та самая вещь, которую все откладывают, а потом плачут

После включения 2FA GitHub присылает письмо примерно с таким смыслом: “скачай recovery codes”. И это не формальность. Это единственный нормальный способ вернуть доступ, если ты потерял телефон, удалил приложение-аутентификатор или поменял номер.

Страница с recovery codes находится здесь:

https://github.com/settings/auth/recovery-codes

Куда их сохранять: менеджер паролей, отдельный зашифрованный файл, распечатка в папку с документами. Главное, чтобы это не было “скриншот в галерее телефона”, потому что телефон как раз и любит пропадать в самый неподходящий момент.

Быстрая проверка, что всё работает

Я проверяю так: открываю GitHub в приватном окне браузера, логинюсь заново и убеждаюсь, что второй фактор реально спрашивается и проходит. Это занимает минуту, но экономит час нервов потом.

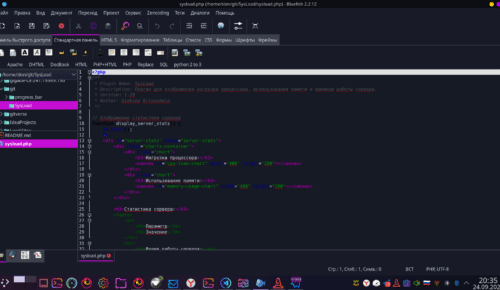

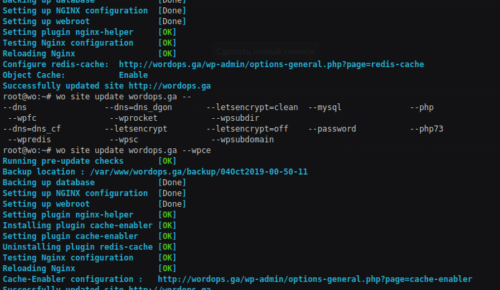

Если пользуешься GitHub CLI, можно просто убедиться, что токен живой и авторизация на месте:

gh auth status

Обычно после включения 2FA ничего вручную “переавторизовывать” не нужно, но если ты где-то работаешь через старые токены, самое время навести порядок и отозвать лишнее.

Типовые грабли

Вот что чаще всего ломает людям жизнь, и это легко избежать.

- Включили 2FA и не сохранили recovery codes. Потом потеряли телефон и всё, аккаунт становится “почти чужой”.

- Оставили только один фактор. Одна поломка, и ты отрезан.

- Хранили recovery codes на том же устройстве, которое является вторым фактором. Это как держать запасной ключ в замке.

Итог

GitHub постепенно переводит контрибьютеров на обязательную двухфакторную аутентификацию, и это нормальная взрослая мера. Делается всё быстро. Реальная ошибка тут только одна: включить 2FA и забыть про recovery codes и запасной метод входа.

Если ты тоже получил такое письмо, лучше сделать это сейчас, пока есть время и голова холодная. А не когда дедлайн уже наступил и “надо срочно закоммитить”.